Waarom is cybersecurity voor operationele technologie essentieel?

Samen verhogen we de beveiligingsstatus van uw operationele technologie. Met onze geavanceerde cybersecurity voor operationele technologie, steunt Equans u in het verkennen, beschermen, identificeren, reageren en herstellen van al uw mogelijke beveiligingen binnen uw industrieel netwerk. Binnen een steeds veranderend cybersecurity-landschap is OT-cybersecurity van essentieel belang om de beschikbaarheid van uw industriële installaties te kunnen verzekeren.

Wat is het verschil tussen IT en OT (operational technology) cybersecurity?

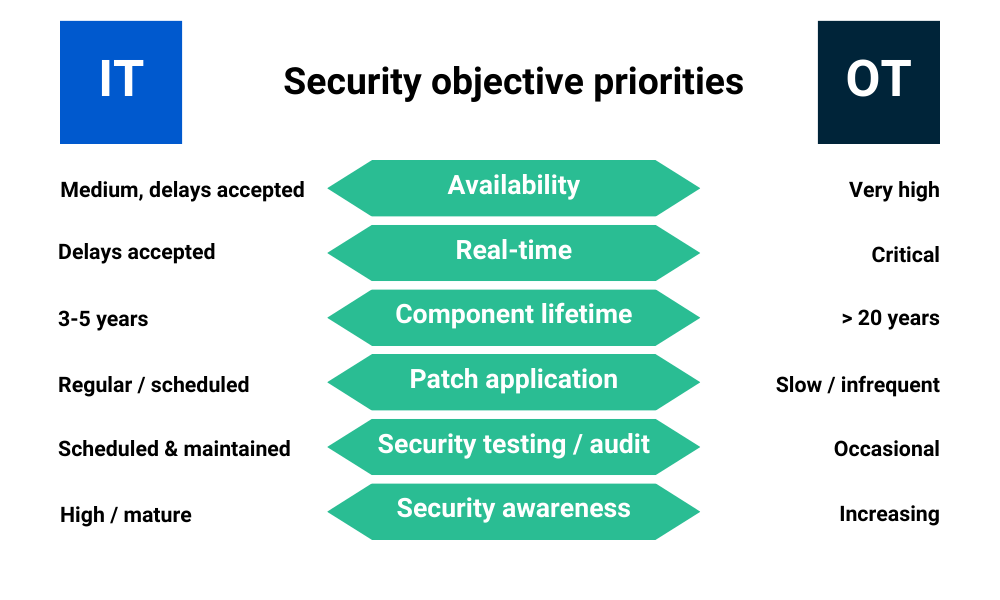

Het verschil tussen IT- en OT-cybersecurity wordt omschreven in het woord zelf; de prioriteiten op gebied van beveiliging liggen in beide systemen anders.

Zo zal de prioriteit rond beschikbaarheid bij OT zeer hoog zijn maar bij IT geringer. Voor OT is de realtime uiteraard kritiek en zal de levensduur van de componenten meer dan 20 jaar zijn. Een IT-systeem aanvaardt vertragingen in realtime en zijn componenten moeten sneller vervangen worden. IT-cybersecurity zal een regelmatige software-update garanderen. Daarbij horen ook de geregelde audits. Dit vind je niet zo regelmatig terug bij OT.

Het beveiligingsbewustzijn zal bij OT steeds groeiend zijn, waarbij deze van IT intussen uitgegroeid en stabiel is.

Wat zijn de risico's voor uw bedrijf?

We raden aan om de kosten-batenanalyse voor een paar scenario's uit te voeren waarbij de drie risico's (operationeel, financieel en reputatie) werkelijkheid worden in uw bedrijf.

Een op maat gemaakte cybersecurity oplossing zal altijd de meest kosteneffectieve keuze zijn.

Lifecycle van een OT security incident

Kost van een OT security incident

Equans als uw OT cybersecurity partner

Ons team

Het OT-cybersecurity team bestaat uit gespecialiseerde en gecertifieerde experten, en beschikken over een uitgebreide ervaring in verschillende sturingssystemen en programma’s.

Met een grote toewijding voor ons vak, zorgen wij ervoor om steeds op de hoogte te blijven van de allerlaatste ontwikkelingen en wisselen we expertise uit met andere vakspecialisten.

Onze diensten

✓ OT Cyber Security assessments

Evaluatie van de beveiligingsstatus van uw operationele technologie

✓ Security level calculations

Berekening van beveiligingsniveaus SL-C en SL-A

✓ Advice

Advies over in te voeren maatregelen ter vermindering van risico’s en verhoging van veiligheid

✓ Asset discovery & management

Identificatie en beheer van netwerkassets

✓ Remote monitoring

24/7 toezicht op systeembeveiliging en tijdig reageren op mogelijke bedreigingen

✓ Patch management

Beheer en implementatie van patches ter bescherming van bekende kwetsbaarheden

✓ 24/7 intervention team

Snelle interventie bij beveiligingsincidenten en het nemen van proactieve, schadebeperkende maatregelen

✓ IEC 62443 compliancy checks & advies in verband met de geldende wetgevingen (NIS 2)

Onze methodologie

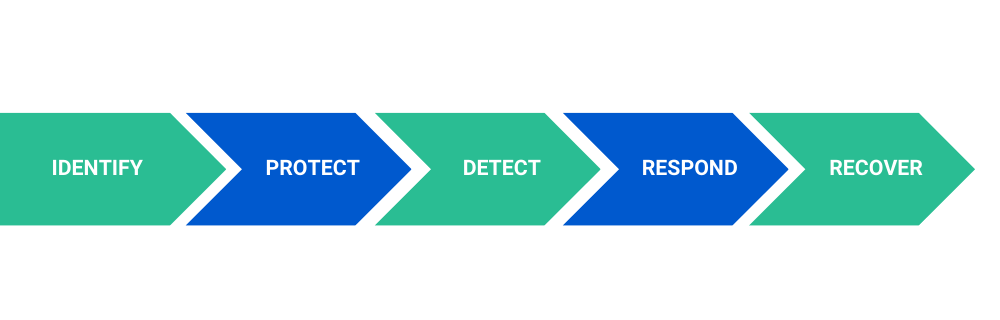

Met een goed onderbouwde en duidelijke methodologie, zorgen we voor de optimale beveiliging van uw bedrijf.

Zo starten we steeds met het zorgvuldig documenteren en prioriteren van al uw bedrijfskritieke systemen en beschikbare bronnen. Aansluitend ontwerpen, ontwikkelen en implementeren we de nodige beveiligingsmaatregelen.

Vervolgens identificeren we vroegtijdig afwijkende en verdachte activiteiten waar we dan adequaat op reageren.

Tenslotte garanderen we een snel herstel van elk cybersecurity-incident in de operationele technologie-omgevingen.

Doel: documenteren en prioriteren van bedrijfskritieke systemen en beschikbare bronnen.

Het stappenplan binnen de categorie IDENTIFY laat u zien hoe efficiënt hiaten in uw cyberveiligheidslandschap op te sporen. Hierdoor verkrijgt u inzichten in de risico’s en kwetsbaarheden, intern en extern, en wordt het mogelijk om u met beperkte middelen te richten op gebieden met de grootste impact.

Beoordelingen:

- Risico- en kwetsbaarheid

- Netwerkarchitectuur

- Inventarisatie activa

- Cyberbeveiligingshygiëne van werknemers

We houden hierbij rekening met:

- de specifieke context van de organisatie:

- de industrie waarin de organisatie opereert

- het aantal en de locaties van de vestigingen

- de mogelijke gevolgen voor zowel de organisatie als haar klanten in het geval van downtime of schade door een cyberaanval

- de nalevingsvereisten van de overheid of de industrie

- de verzekerbaarheid van de cyberbeveiliging

- de invloed van de omgeving

Doel: ontwerpen, ontwikkelen en implementeren van beveiligingsmaatregelen die de systemen, bedrijfsmiddelen, applicaties, gegevens, mensen en andere essentiële componenten beschermen, nodig voor de levering van uw kritieke services.

Nadat u via IDENTIFY de hiaten hebt opgespoord en de prioriteiten werden vastgelegd, gaan we hiermee aan de slag. We willen vermijden dat er dreigingsfactoren aanwezig zijn in uw systemen, waardoor uw systemen ernstige schade kunnen oplopen.

Mogelijke maatregelen om dit te bekomen zijn:

- het bijwerken van het netwerkontwerp met een gedemilitariseerde zone (IDMZ) en segmentatie

- voortdurende dreigingsmonitoring en het auditen van de asset-inventaris

- identiteits- en toegangscontroles (inclusief veilige externe toegang)

- beheer van verwisselbare media

- patching van operationele technologie

- bewustmaking en training van medewerkers

- gegevensbeveiliging

- informatiebeschermingsprocessen en -procedures

- incidentrespons en herstelplanning

Doel: Vroegtijdig identificeren van afwijkende en verdachte activiteiten die wijzen op mogelijke aanvallen, storingen of andere beveiligingsincidenten binnen het industriële controlesysteem (ICS)

Door nauwlettend toezicht te houden op de veiligheidsstatus van OT-systemen en het tijdig signaleren van afwijkingen, kunnen bedrijven hun industriële processen beschermen en de betrouwbaarheid en integriteit van hun OT-infrastructuur waarborgen.

Met continue monitoring en geavanceerde detectietechnieken kunnen organisaties potentiële bedreigingen sneller ontdekken en proactief reageren.

De implementatie van de DETECT-categorie binnen OT-cybersecurity vereist het gebruik van specifieke technologieën en processen die gericht zijn op het verzamelen, analyseren en interpreteren van gegevens uit ICS-omgevingen.

Hierbij denken we aan

- het monitoren van netwerkverkeer

- het analyseren van logboeken

- het detecteren van ongebruikelijke patronen of gedragingen

- het toepassen van anomaliedetectie-algoritmen

Doel: Adequaat reageren op cybersecurity-incidenten in de operationele technologie (OT) omgeving.

Binnen de categorie RESPOND, richten we ons op het ontwikkelen en implementeren van effectieve maatregelen om de impact van een incident te beperken, de systemen te herstellen en de oorzaken van het incident aan te pakken.

De categorie biedt richtlijnen en best-practices om een gestructureerde responsstrategie te ontwikkelen.

Het omvat activiteiten zoals

- het identificeren van de aard en omvang van een incident

- het communiceren met relevante belanghebbenden

- het implementeren van tijdelijke maatregelen om verdere schade te voorkomen

- het herstellen van systemen naar een veilige staat

- het analyseren van het incident om lessen te leren en toekomstige incidenten te voorkomen

Doel: Snel herstel van een cybersecurity-incident in operationele technologie (OT)-omgevingen.

Hiervoor richt het zich op het minimaliseren van de impact van een incident, het herstellen van de normale werking van de processen en het implementeren van maatregelen om toekomstige incidenten te voorkomen.

Bij OT cybersecurity is het herstelproces van cruciaal belang omdat het helpt bij het minimaliseren van de verstoring van industriële processen, het waarborgen van de continuïteit van de operaties en het beschermen van de veiligheid van werknemers en het milieu.

* Activiteiten onderverdeeld volgens NIST framework en afgestemd op IEC-62443 norm